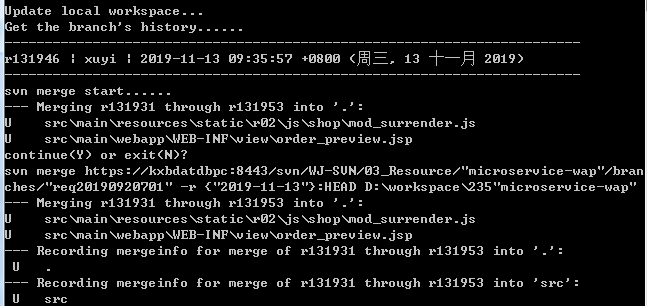

由于某些服务配置不当,导致服务器被黑客利用进行DDoS攻击。具体表现为机器对外带宽占满;使用抓包工具检测,可看到大量同一源端口的包对外发出。

加固NTP服务

通过Iptables配置只允许信任的IP访问本机UDP的123端口。

修改配置文件,然后执行以下命令:

执行以下命令重启NTP服务:

service ntpd restart

我们建议您直接关闭掉NTP服务,并禁止其开机自启动。

执行service ntpd stop命令。

执行chkconfig ntpd off命令。

echo "disable monitor" >> /etc/ntp.conf

加固Chargen服务

通过Iptables配置只允许信任的IP访问本机UDP的19端口。

我们建议您直接关闭掉chargen服务。编辑配置文件”/etc/inetd.conf”,用#号注释掉chargen服务,然后重启inetd服务。

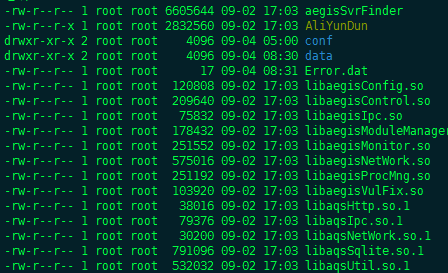

附linux系统常见木马清理命令:

chattr -i /usr/bin/.sshd

rm -f /usr/bin/.sshd

chattr -i /usr/bin/.swhd

rm -f /usr/bin/.swhd

rm -f -r /usr/bin/bsd-port

cp /usr/bin/dpkgd/ps /bin/ps

cp /usr/bin/dpkgd/netstat /bin/netstat

cp /usr/bin/dpkgd/lsof /usr/sbin/lsof

cp /usr/bin/dpkgd/ss /usr/sbin/ss;rm -r -f /root/.ssh

rm -r -f /usr/bin/bsd-port

find /proc/ -name exe | xargs ls -l | grep -v task |grep deleted| awk '{print $11}' | awk -F/ '{print $NF}' | xargs kill all -9

- 上一篇: 何必总想着去远方淘金而忽略脚下的金矿

- 下一篇: 写在开心保五周年之际

评论