通过如下动作:

1. 用户或机器爬虫或黑客访问您云上业务产生的流量数据

2. 尝试登陆ECS的运维人员或机器人爬虫或黑客产生的登陆日志

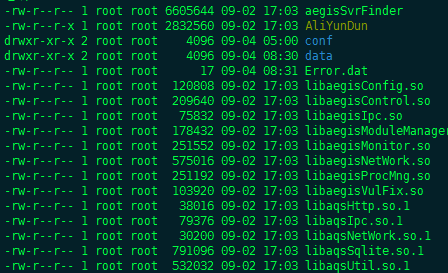

3. ECS上应用程序产生的日志和应用进程发起网络连接的数据

4. ECS上含有恶意程序的病毒样本和病毒特征数据

可获得如下安全防护能力:

1. 对黑客的web攻击和暴力破解账户有实时检测和阻断能力

2. 对黑客发起的DDoS攻击有实时检测和流量分析能力

3. 对黑客植入的后门shell或恶意病毒有实时检测能力

4. 对您的ECS造成入侵破坏的黑客,能追溯到具体的黑客姓名和位置

5. 对ECS向僵尸网络发出的网络连接能实时检测,并定位到具体进程

6. 不仅能阻断网络攻击,还能通过大数据分析,挖掘长期潜伏并企图发起高级持续攻击(APT)的网络间谍

<hr class="more" />

©️公众号:思考者文刀

- 上一篇: 发个招聘小广告

- 下一篇: Nginx服务器部署SSL证书

评论

季节网

回复好文,鉴定完毕,